NOS TECHNOLOGIES

CODAGE SÉCURISÉ

DES DONNÉES POUR LA SÉCURITÉ CONTRE LA CLONAGE DE CODES

NOS TECHNOLOGIES

CODAGE SÉCURISÉ

DES DONNÉES POUR LA SÉCURITÉ CONTRE LA CLONAGE DE CODES

AUTHENTIFICATION ET TRAÇABILITÉ BASÉES SUR DES IDENTIFIANTS UNIQUES

RENFORCER LA RÉSILIENCE CONTRE LE CLONAGE DE CODES

Dans le domaine des codes uniques pour l’authentification des produits, garantir la sécurité contre le clonage des codes joue un rôle crucial. Alors, comment pouvons-nous efficacement dissuader les contrefacteurs et autres entités criminelles de copier et de réimprimer des codes, ainsi que de contourner les systèmes de traçabilité ?

AUTHENTIFICATION ET TRAÇABILITÉ BASÉES SUR DES IDENTIFIANTS UNIQUES

RENFORCER LA RÉSILIENCE CONTRE LE CLONAGE DE CODES

Lorsqu’il s’agit de codes uniques pour l’authentification des produits, la sécurité contre le clonage des codes joue un rôle majeur. Mais comment empêcher les contrefacteurs et autres entités criminelles de copier et de réimprimer les codes ou de contourner les systèmes de traçabilité ?

PRINCIPES DE COMBAT CONTRE LE CLONAGE DE CODES

ET AUTRES TYPES DE FRAUDE DE PRODUITS PAR CODAGE SÉCURISÉ DES DONNÉES

- UIDs basés sur le cryptage des données

- Retour immédiat sur la vérification précédente

- Point d'entrée sécurisé et bien connu pour la vérification

- Techniques anti-clonage physiques

Le cryptage et les signatures électroniques des numéros de série offrent une sécurité solide contre la devinette ou la prédiction des identificateurs uniques (UID).

CODIKETT repose sur ce principe d’absence de copie. Le système d’encodage des données crée typiquement des codes alphanumériques à 16 chiffres, qui ne peuvent être ni devinés ni anticipés.

Les UID, basés sur le cryptage, ne peuvent être réimprimés que lorsqu’ils sont collectés ou volés, pièce par pièce. Par conséquent, la réimpression de séries plus importantes sur la base de la connaissance d’un ou de quelques codes devient impossible.

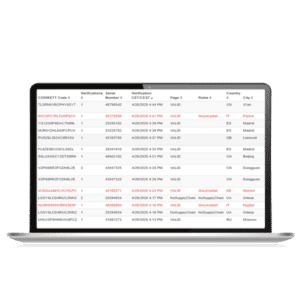

Grâce à un retour d’information immédiat sur les vérifications précédentes, les réimpressions et les copies sont rapidement détectées.

Détecter les réimpressions et déclencher des alarmes

Lors de la vérification d’un UID, vérifiez immédiatement la fréquence et l’emplacement des vérifications précédentes du même numéro.

Cette fonctionnalité essentielle de CODIKETT et des plateformes comparables détecte les réimpressions et déclenche des alarmes, ce qui permet d’exclure efficacement la plupart des réimpressions de codes, mais pas toutes. Il est essentiel de veiller à ce que les contrôles anti-copie soient effectués immédiatement et en ligne, pendant le balayage et la vérification.

Fonctionnalité de base et paramètres d’alarme personnalisables

- À quelle fréquence un même UID peut-il être scanné ?

- Quelles sont les mesures à prendre si les balayages se produisent dans des lieux géographiques différents ?

- Comment évaluer les balayages provenant de différentes adresses IP, même si l’adresse IP est masquée pour des raisons de confidentialité des données ?

- Quand et à qui doit-on envoyer une alerte du côté du propriétaire de la marque ?

- La personne chargée de vérifier le code doit-elle être informée des irrégularités et/ou être incitée à prendre des mesures ?

La sécurisation du point d’entrée par une application dédiée permet de se prémunir contre l’usurpation de l’ensemble du système de traçabilité.

- Les utilisateurs doivent connaître l’adresse web de leur application ou de leur marque.

- Une version de base de ce concept consisterait à vérifier l’URL/l’adresse web – est-elle répertoriée comme un service de confiance ? MILLEPEDIA est une application interopérable de Securikett qui illustre ce concept.

- Toutefois, une version plus complexe est basée sur la norme ISO 22385, ISO 22376. Dans cette architecture, tous les UID provenant de parties de confiance reçoivent une signature électronique supplémentaire.

- Cette couche supplémentaire de cryptage est émise par un tiers de confiance et indépendant. Ensuite, la couche est vérifiée et déchiffrée par une application interopérable, connue des utilisateurs.

- Ce n’est qu’après ce premier contrôle que l’UID est acheminé vers la source faisant autorité pour vérification.

Nombre d’entre eux sont soutenus par des contrôles électroniques anti-copie, utilisant l’appareil photo du smartphone. Des liens peuvent être intégrés dans les pages de réponse pour la vérification de l’UID.

OBTENEZ PLUS DE DÉTAILS SUR

LA PROTECTION ANTI-COPIE PHYSIQUE

NOUS AVONS RÉUNIS NOS CONNAISSANCES EN CODAGE SÉCURISÉ DES DONNÉES DANS UN LIVRE BLANC QUE NOUS SERIONS RAVIS DE PARTAGER AVEC VOUS