NUESTRAS TECNOLOGÍAS

CODIFICACIÓN SEGURA

DE DATOS PARA LA SEGURIDAD CONTRA LA CLONACIÓN DE CÓDIGOS

NUESTRAS TECNOLOGÍAS

CODIFICACIÓN SEGURA

DE DATOS PARA LA SEGURIDAD CONTRA LA CLONACIÓN DE CÓDIGOS

AUTENTICACIÓN Y TRAZABILIDAD BASADAS EN IDENTIFICADORES ÚNICOS

AUMENTANDO LA RESILIENCIA CONTRA LA CLONACIÓN DE CÓDIGOS

En el ámbito de los códigos únicos para la autenticación de productos, garantizar la seguridad contra la clonación de códigos desempeña un papel crucial. Entonces, ¿cómo podemos disuadir eficazmente a los falsificadores y otras entidades criminales de copiar y reimprimir códigos, así como eludir los sistemas de trazabilidad?

AUTENTICACIÓN Y TRAZABILIDAD BASADAS EN IDENTIFICADORES ÚNICOS

AUMENTANDO LA RESILIENCIA CONTRA LA CLONACIÓN DE CÓDIGOS

Cuando se trata de códigos únicos para la autenticación de productos, la seguridad contra la clonación de códigos desempeña un papel fundamental. Pero, ¿cómo impedir que los falsificadores y otras entidades delictivas copien y reimpriman códigos o eludan los sistemas de trazabilidad?

PRINCIPIOS PARA COMBATIR LA CLONACIÓN DE CÓDIGOS

Y OTROS TIPOS DE FRAUDE DE PRODUCTOS A TRAVÉS DE LA CODIFICACIÓN SEGURA DE DATOS

- UIDs basados en cifrado de datos

- Retroalimentación inmediata sobre la verificación anterior

- Punto de entrada seguro y bien conocido para la verificación

- Técnicas físicas anti-clonación

El cifrado y las firmas electrónicas de las series proporcionan una sólida seguridad contra la adivinación o predicción de identificadores únicos (UID).

CODIKETT se basa en este principio de ausencia de copia. El sistema de codificación de datos suele crear códigos alfanuméricos de 16 dígitos, que no se pueden adivinar ni anticipar.

Los UID, basados en el cifrado, sólo pueden reimprimirse cuando se recogen o se roban, pieza a pieza. Por consiguiente, la reimpresión de grandes series basada en el conocimiento de uno o unos pocos códigos resulta imposible.

Junto con la información inmediata sobre verificaciones anteriores, las reimpresiones y copias se detectan rápidamente.

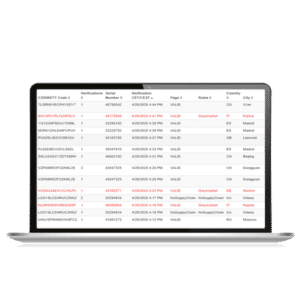

Detectar reimpresiones e iniciar alarmas

Al verificar un UID, compruebe inmediatamente la frecuencia y la ubicación de verificaciones anteriores del mismo número.

Esta funcionalidad básica de CODIKETT y plataformas comparables detecta las reimpresiones y activa alarmas, descartando eficazmente la mayoría de las reimpresiones de códigos, aunque no todas. Es esencial garantizar que las comprobaciones anticopia se realicen inmediatamente y en línea, durante el escaneado y la verificación.

Funciones básicas y ajustes de alarma personalizables

- ¿Con qué frecuencia puede escanearse un mismo UID?

- ¿Qué medidas deben tomarse si las exploraciones se producen en distintas geolocalizaciones?

- ¿Cómo deben evaluarse los escaneos desde diferentes direcciones IP, incluso si la IP está enmascarada por razones de privacidad de los datos?

- ¿Cuándo y a quién debe enviar una alarma el propietario de la marca?

- ¿Debe informarse a la persona que verifica el código de las irregularidades y/o instarla a tomar medidas?

Asegurar el punto de entrada mediante una aplicación específica proporciona resistencia contra la suplantación de todo el sistema de trazabilidad.

- Los usuarios deben conocer la dirección web de su aplicación o marca de confianza.

- Una versión básica de este concepto comprobaría la URL/dirección web: ¿está catalogada como un servicio de confianza? MILLEPEDIA es una aplicación interoperable de Securikett que demuestra este concepto.

- Sin embargo, existe una versión más compleja basada en la norma ISO 22385, ISO 22376. En esta arquitectura, todos los UID procedentes de partes de confianza reciben una firma electrónica adicional.

- Esta capa adicional de cifrado es emitida por un tercero independiente y de confianza. Posteriormente, la capa es comprobada y descifrada por una app interoperable, conocida por los usuarios.

- Sólo después de esta primera comprobación, el UID se envía a su fuente autorizada para su verificación.

Muchos de ellos se apoyan en controles electrónicos anticopia, utilizando la cámara del smartphone. Puede haber enlaces integrados en las páginas de respuesta para la verificación del DNI.

OBTENGA MÁS DETALLES SOBRE LA

PROTECCIÓN FÍSICA CONTRA COPIAS

HEMOS REUNIDO NUESTROS CONOCIMIENTOS EN CODIFICACIÓN SEGURA DE DATOS EN UN LIBRO BLANCO QUE ESTAREMOS ENCANTADOS DE COMPARTIR CON USTED